Phishing to atak nakierowany na kradzież tożsamości klienta banku i uzyskanie w ten sposób dostępu do środków finansowych zgromadzonych na jego koncie. Aby „złowić” ofiarę sprawcy wykorzystując charakterystyczną szatę graficzną stosowaną w danym banku, układ pisma oraz treść, najczęściej preparują wiadomości poczty elektronicznej tak, by zdawały się pochodzić od banku. Do wiadomości e-mail załączony jest link. Jeżeli użytkownik postąpi zgodnie ze wskazówkami i skorzysta z linku, zostanie przekierowany na stronę internetową łudząco podobną do strony logowania banku. Jeśli na tej stronie ujawni swoje dane uwierzytelniające: identyfikator, hasło numeru PIN lub dane potrzebne do autoryzacji transakcji (kody jednorazowe), to sprawca, może następnie, korzystając już z prawdziwego serwisu bankowości internetowej, uzyskać dostęp do zgromadzonych na koncie środków ofiary[1].

Spis treści

Historia prawdziwa

Z końcem maja pojawiła się informacją, iż hakerzy włamali się do skrzynek mailowych adwokatów, trwa obecnie wyjaśnianie prawdziwości tej sensacji[2]. Ze statystyk policji wynika, że tylko w 2020 r., w Polsce wykryto ponad 55 tys. działań o charakterze cyberprzestępczym. Niemal o połowę więcej niż w poprzednim roku i liczba ta lawinowo rośnie. Co więcej, wraz ze wzrostem incydentów w Internecie, spada ich wykrywalność. Powodem tego może być coraz lepsze przygotowanie hakerów do podejmowanych działań. Jeśli korzystasz z telefonu lub komputera być może cyber-oszuści usiłowali złowić Twoje dane i pieniądze.

Początkowo czyny, polegające na posługiwaniu się komputerem do naruszania dóbr prawnych tradycyjnie chronionych przez prawo karne były nazywane przestępstwami komputerowymi. Jednakże wraz z rozwojem dostępu do Internetu, w tym także sprzętów służących do komunikowania się przez Internet takich jak smartfony, tablety itp. przestępstwa te zaczęły być stosowane nie tylko przy wykorzystaniu komputerów. Zaczęto określać je cyberprzestępczością.

W skali ogólnoświatowej najbardziej typowym rodzajem cyberprzestępczości są ataki wirusów i destrukcyjnych programów tzw. maleware lub ransomeware, czyli programy, które mają na celu zablokować zawirusowane urządzenie w celu np. uzyskania okupu. Celem ataku hakerów są już nie tylko wielkie koncerny, ale także zwykli obywatele. Wraz z rozwojem działalności online, które każdy z nas podejmuje codziennie w coraz to szerszym zakresie spraw, rośnie także pomysłowość przestępców na sposoby wyłudzania informacji, dzięki którym dokonują np. kradzieży pieniędzy z kont bankowych lub wyłudzają pieniądze w inny sposób. Jeszcze kilka lat temu Internet dla wielu osób był czymś zupełnie obcym, dziś jednak, zwłaszcza w dobie pandemii coraz częściej sięgamy po wirtualne narzędzia pozwalające na kontakt ze znajomymi, zrobienie zakupów online, czy zapłacenie rachunków. Transformacja cyfrowa znacząco postępuje, a nawet pokolenie emerytów coraz bieglej posługuje się komputerem. To stwarza realne zagrożenie ze strony hakerów.

Rodzaje przestępstw dokonywanych wirtualnie

Przestępstwa komputerowe dzielą się na:

- oszustwo związane z wykorzystaniem komputera,

- zniszczenie danych lub programów komputerowych,

- obrażanie innych osób w sieci,

- wejście do systemu komputerowego przez osobę nieuprawnioną,

- podsłuch i szpiegostwo komputerowe,

- bezprawne kopiowanie, rozpowszechnianie lub publikowanie programów komputerowych prawnie chronionych,

- podszywanie się pod inne osoby lub pod firmy,

- modyfikacja danych lub programów komputerowych,

- używanie prawnie chronionego programu komputerowego bez upoważnienia.

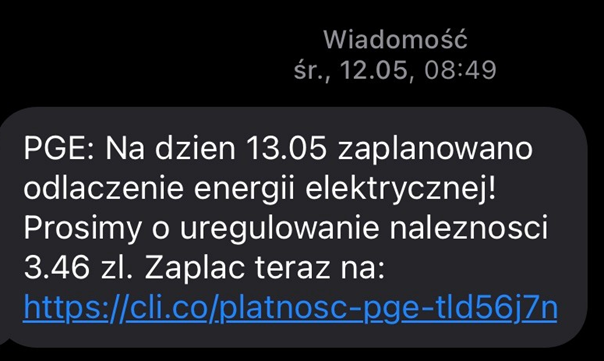

Powyższe sytuacje mogą dotyczyć każdego. Weźmy na przykład taki zwyczajny sms:

Po kliknięciu w podany link zostajemy przeniesieni na zupełnie inna stronę niż PGE.

Możemy się spotkać z różnego rodzaju oszustwami internetowymi, podszywaniem się pod kogoś innego lub wyłudzaniem informacji przy wykorzystaniu następujących metod:

- Phishing – metoda polegająca na wysyłaniu przez hakera e-maili, które rzekomo pochodzą od instytucji lub osób upoważnionych do administrowania wrażliwymi danymi bankowymi lub zarządzającymi księgowością. Przestępcy wysyłają wiadomości e-mail, które łudząco przypominają te, które wysyłają nam np. banki czy instytucje państwowe. Tego typu wiadomości często zawierają odnośnik do fałszywej strony, która również bardzo przypomina oryginalną i bardzo dobrze znaną nam stronę (zazwyczaj różnią się one detalami) lub proszą o przekazanie dodatkowych danych, czy zapłatę faktury. Po ścignięciu załączonych plików lub wejściu w umieszczony w wiadomości link, ściągamy na komputer lub tablet oprogramowanie, które instaluje na nim wirusy, a następnie zezwala hakerom na dostęp do naszych danych, profili bankowych itp.;

- Vishing – jest to metoda podobna do phishingu, polegająca na kontakcie telefonicznym, w którym przestępca podszywa się pod reprezentanta różnych organów, instytucji państwowych, czy przedstawiciela usług np. bankowych. Dzięki podawaniu się za takie instytucje wzbudza w odbiory zaufanie i próbuje wydobyć dane osobowe, loginy lub hasła dostępowe do portali i serwisów;

- Smishing – jest to metoda wyłudzania danych poprzez fałszywe wiadomości sms, np. zawierające link z przekierowaniem do fałszywej strony pod pretekstem potwierdzenia transakcji bankowej lub weryfikacji ostatnich transakcji. Inny rodzaj ataku smishingowego polega na podszywaniu się np. pod operatora sieci komórkowej, który rzekomo wysyła nam fantastyczną ofertę nowej usługi lub nowego telefonu. W wiadomości wskazuje, iż wystarczy kliknąć łącze lub zadzwonić pod podany numer telefonu. Wtedy haker prosi o weryfikację wszystkich danych, od numeru SSN po numer karty kredytowej;

- Pharming – polega na modyfikacji zawartości adresu www w celu przekierowania użytkownika na fałszywą stronę, mimo wpisania prawidłowego adresu strony w celu gromadzenia informacji i rozpowszechniania złośliwego oprogramowania. Dzięki temu działaniu hakerzy mogą przekierować np. klientów banku na własną stronę, dzięki czemu uzyskają dostęp do bankowości mobilnej każdego klienta, który zaloguje się do swojego banku, nawet nie podejrzewając, że strona banku została zhakowana. Modyfikacji mogą podlegać jednak także inne serwisy, w których zbierane są różnego rodzaju dane, a następnie wykorzystane do zupełnie innych celów przestępczych. Pharming koncentruje się na technicznej modyfikacji systemów IT, jak np. serwera DNS lub routera, a nie próbach nakłaniania użytkowników do odwiedzenia niebezpiecznych stron internetowych, z tego względu jest rzadziej stosowany, wymaga bowiem złamania zabezpieczeń atakowanego sprzętu;

- Cyberstalking – jest to nękanie drugiej osoby przez Internet, poprzez wysyłanie niechcianych wiadomości w mediach społecznościowych, komunikatorach, pocztą elektroniczną. Cele tego typu działań mogą być różne, od utrudnienia życia osobom znanym, publicznym, prze próbę wyłudzenia „okupu” w zamian za święty spokój;

- Przestępstwem o nieco innym charakterze jest skimming – czyli kradzież danych zapisanych na karcie płatniczej. Skimming jest jednym z najpopularniejszych, a zarazem najpoważniejszych przestępstw dotyczących bankowości online. Polega ono na kradzieży danych zapisanych na karcie płatniczej poprzez kopiowanie paska magnetycznego i stworzenia duplikatu karty, a następnie wypłaty z niej pieniędzy. Do skimmingu może dojść niemal w każdym miejscu – urządzeniami kopiującymi mogą być terminale płatnicze, do których wkładamy kartę, a nawet same bankomaty, w których cyberprzestępcy montują takie urządzenia.

Innymi przykładami cyberprzestępstw są wszelkie oszustwa popełniane przez Internet, np. przez nieuczciwych sprzedawców na portalach aukcyjnych, czy naruszanie praw autorskich (nielegalne kopiowanie i rozpowszechnianie filmów, muzyki) itp. Dokonywanie zakupów przez Internet, niezależnie od tego czy robimy to za pośrednictwem sklepu internetowego, czy portali aukcyjnych, czy jeszcze innych „wirtualnych bazarków” powinno być poprzedzone choćby minimalnym reaserchem, czy strona, z której korzystamy jest stroną zweryfikowaną, czy zawiera pełne dane sprzedawcy, czy posiada opinie w Internecie. Każda najmniejsza wątpliwość w tym zakresie powinna powodować, że zapali nam się lampka przed dokonaniem zakupu. W takim wypadku warto skorzystać z możliwości zakupu za pobraniem lub z odbiorem osobistym.

Jak się chronić przed cyberatakami?

Głównym sposobem, by nie dać się oszukać przy pomocy komputera czy telefonu jest metoda ograniczonego zaufania i weryfikacja każdej wiadomości czy strony, która wzbudza nasz niepokój. Zanim klikniesz w link otrzymany w wiadomości od banku czy operatora, zastanów się, czy na pewno korzystasz z usług instytucji, od której otrzymałeś wiadomość? Czy link, który otrzymałeś nie wygląda jakoś inaczej, niż ten z którego korzystasz na co dzień?

Oprócz tego warto stosować takie zabezpieczenia jak:

- twórz silne hasła, w szczególności do maila, kont społecznościowych oraz kont bankowych, a tam gdzie to możliwe, stosuj uwierzytelnianie dwuskładnikowe – pamiętaj, by nie używać tego samego hasła w kilku miejscach!

- instaluj oprogramowania antywirusowego, zarówno na komputerze jak i w telefonie czy tablecie,

- w miarę możliwości powstrzymaj się od korzystania z publicznych sieci internetowych, korzystaj tylko z tych znanych, zwłaszcza gdy robisz zakupy online czy inne operacje bankowe,

- nie pobieraj plików, których źródło nie jest ci znane,

- regularne aktualizuj oprogramowania, skanuj system w poszukiwaniu wirusów oraz czyść pamięć podręczną i pliki cookies w przeglądarce.

Po jakie przepisy możemy sięgnąć?

Cyberprzestępczości poświęcono kilka przepisów kodeksu karnego:

- bezprawne uzyskanie informacji – art. 267 1 kk – Kto bez uprawnienia uzyskuje dostęp do informacji dla niego nieprzeznaczonej, otwierając zamknięte pismo, podłączając się do sieci telekomunikacyjnej lub przełamując albo omijając elektroniczne, magnetyczne, informatyczne lub inne szczególne jej zabezpieczenie, podlega grzywnie, karze ograniczenia wolności albo pozbawienia wolności do lat 2.

- utrudnianie zapoznania się z informacją – 268 § 1 kk – Kto, nie będąc do tego uprawnionym, niszczy, uszkadza, usuwa lub zmienia zapis istotnej informacji albo w inny sposób udaremnia lub znacznie utrudnia osobie uprawnionej zapoznanie się z nią, podlega grzywnie, karze ograniczenia wolności albo pozbawienia wolności do lat 2.

- niszczenie danych informatycznych – art. 268a § 1 kk – Kto, nie będąc do tego uprawnionym, niszczy, uszkadza, usuwa, zmienia lub utrudnia dostęp do danych informatycznych albo w istotnym stopniu zakłóca lub uniemożliwia automatyczne przetwarzanie, gromadzenie lub przekazywanie takich danych, podlega karze pozbawienia wolności do lat 3.

ściganie powyższych przestępstwa następuje na wniosek pokrzywdzonego

- uszkodzenie danych informatycznych – art. 269 § 1 kk – Kto niszczy, uszkadza, usuwa lub zmienia dane informatyczne o szczególnym znaczeniu dla obronności kraju, bezpieczeństwa w komunikacji, funkcjonowania administracji rządowej, innego organu państwowego lub instytucji państwowej albo samorządu terytorialnego albo zakłóca lub uniemożliwia automatyczne przetwarzanie, gromadzenie lub przekazywanie takich danych, podlega karze pozbawienia wolności od 6 miesięcy do lat 8.

- zakłócenie systemu komputerowego – art. 269akk – Kto, nie będąc do tego uprawnionym, przez transmisję, zniszczenie, usunięcie, uszkodzenie, utrudnienie dostępu lub zmianę danych informatycznych, w istotnym stopniu zakłóca pracę systemu informatycznego, systemu teleinformatycznego lub sieci teleinformatycznej, podlega karze pozbawienia wolności od 3 miesięcy do lat 5.

Cyber-atak może stanowić naruszenie autorskich praw majątkowych do programu komputerowego uregulowane art. 79 ustawy o prawie autorskim, a w szczególnych przypadkach, może stanowić naruszenie baz danych, chronionych ustawą o ochronie baz danych.

Może także naruszać przepisy RODO i przepisy ustawy o ochronie danych osobowych.

Zgodnie z art. 30 ustawy z dnia 5 lipca 2018 r. o krajowym systemie cyberbezpieczeństwa każdy może zgłaszać incydenty cyberataków do CSIRT NASK. W zgłoszeniu należy podać:

- nazwę podmiotu lub systemu informacyjnego, w którym wystąpił incydent;

- opis incydentu;

- inne istotne informacje.

A gdy zdarzy Ci się podobna sytuacja, możesz skorzystać z naszego wzoru albo skontaktować się z nami.